Görünmezlik en iyi savunmadır: İnternet içinde İnternet kurmak

Çoğu insanın bu teknolojiyi kendisini özgürce ifade edebilmek için istediğine inanıyorum. Bunu yapabileceğini bilmek rahatlatıcı. Aynı zamanda, güvenlik ve kişisel gizliliğin nasıl görüldüğünü ve buna ne kadar değer verildiğini değiştirerek İnternet üzerinde görülen bazı sorunların üstesinden gelebiliriz.

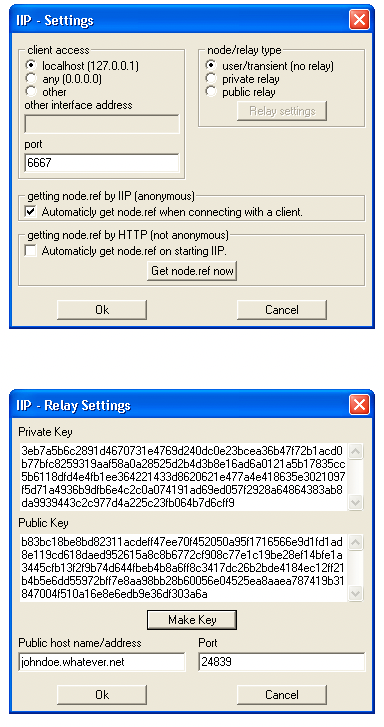

Ekim 2001 tarihinde 0x90 ( Lance James) bir rüya gördü. Bu rüya "diğer Freenet kullanıcıları ile Freenet sorunları hakkında konuşmak ve Freenet anahtarları alıp vermek için anonimlik, kişisel gizlilik ve güvenliği korurken anında iletişim kurma arzusu" olarak başladı. Adı IIP - Görünmez IRC Projesi oldu.

Görünmez IRC Projesi, The InvisibleNet projesinin arkasındaki ideallere ve yapıya dayanıyordu:

2002 yılındaki bir röportajda 0x90 projeyi şöyle anlattı:

“InvisibleNet, ana odak noktası akıllı ağ teknolojisinin yeniliği olan araştırma ve geliştirme odaklı bir organizasyondur. Amacımız, yaygın olarak kullanılan, ancak herkesin bildiği güvensiz İnternet üzerinde güvenlik ve kişisel gizlilik konusunda en yüksek standartları sağlamaktır."

"InvisibleNet ekibi, tamamen kullanıcılarına hem kolaylık hem de güvenli iletişimde en iyiyi sağlamaya kendini adamış yetenekli bir geliştirici ve mimar grubundan oluşuyor."

"Teknolojik ideallerimiz, tasarımında sağlam ve uygulamasında şeffaf bir çatının kullanılmasına yansır."

"InvisibleNet içinde, araştırma ve geliştirmemizin tüm alanlarını eş incelemesi, geri bildirim, öneri ve yeni fikirler için herekse açık ve erişilebilir tutarak oalbilecek olan en yüksek kalite düzeyine ulaşmaya çalışıyoruz."

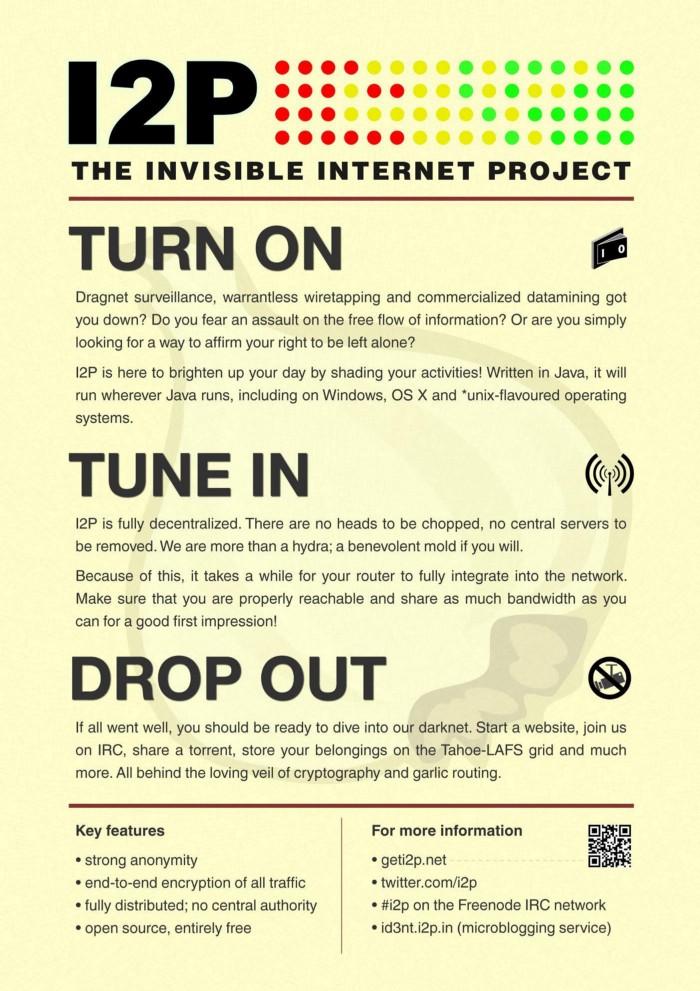

"Invisible Internet Project: “Yeni İnternet” olarak tanımlandı. Eşler arası İnternet. Sizi korumak için eşlerinizi kullanmak. Test modelimiz olan tasarımı ile Görünmez IRC Projesine benzer bir kavram. İnterneti bir adım ileriye götürerek, güvenlik ile kişisel gizlilik birinci öncelik olacak şekilde tasarladık."

"Invisible Internet Project veya iletişim kuralı, gerek duyduğumuz ölçeklenebilirliği sağlamak ve bunu bir sonraki düzeye çıkarmak için görünmez IRC projesinin sonuçlarını ve araştırma/geliştirme kavramlarını kullanacak."

"Bu yapı, özünde, kendisini süren, kendi kendini savunan ve özellikle istemciden sunucuya (veya benim adlandırdığım aracılara) önceden uygulanmış iletişim kuralları için tamamen sorunsuz, aşılmaz bir anonimlik, sinir ağı olacaktır. Bir sonraki taşıyıcı katmanı olacaktır. Tam kişisel gizlilik ve güvenliği olabilecek en yüksek düzeyde sağlamak için, herkesin bildiği güvensiz İnternet üzerinde bir katman olacak katman. Bu arada, merkezi olmayan ve eşler arası İnternet, trafiğinizi denetleyen İntenet hizmeti sağlayıcınız hakkında da daha fazla endişelenmenize gerek kalmayacak. Açık anahtar şifreleme, IP steganografisi ve ileti kimlik doğrulaması kullanılarak sorunsuz işlemler yapmanız sağlanabilecek ve güvenliğe ve hatta İnternet ağına bakış açımızı değiştirebilecek.

İnternet yakında olması gerektiği gibi olacak."

2003 yılına kadar, en büyükleri Freenet, GNUNet ve Tor olmak üzere birçok benzer proje başlatıldı. Bu projelerin tümü, çeşitli trafiği şifrelemek ve anonimleştirmek için geniş hedeflere sahipti. Görünmez İnternet Projesi için, tek başına IRC uygulamasının yeterince büyük bir hedef olmadığı ortaya çıktı. Tüm iletişim kuralları için bir anonimleştirme katmanına gerek vardı. IIP artık “InvisibleNet” olarak da adlandırılıyordu.

2003 yılının başlarında, yeni bir anonim geliştirici olan “jrandom” projeye katıldı. Açık amacı, IIP tüzüğünü genişletmekti.

jrandom, IIP kod tabanını iyi bildiği ve Freenet tarafından kullanılan dil olan Java ile yeniden yazmak istedi. Ayrıca son makalelere ve Tor ile Freenet tarafından alınan erken tasarım kararlarına dayanarak IIP iletişim kurallarını yeniden tasarlamak istedi. Bu kavramlardan ve "onion yöneltme" gibi adlandırma kurallarından bazıları, "garlic yöneltme" olarak değiştirildi. Tasarım kararlarının birçoğu için jrandom, birçok yerde farklı şifreleme ilkellerinin seçilmesi ile birlikte Tor projesinden farklı seçimler yaptı. Bu seçimlerin çoğu (tümü değil) oldukça iyi sonuç verdi. Tor projesindeki çift yönlü tüneller yerine tek yönlü tüneller kullanmak gibi diğerleri için, yararları ve sağladıkları üzerine hala yeterince çok çalışma yapılmamıştır.

jrandom ayrıca kodun mimarisi için net bir vizyon belirledi. Sunucunun (yani yönelticinin) herhangi bir "istemci" iletişim kuralından yalıtıldığı bir istemci/sunucu modeli tanımladı. Tarayıcılar, site sunucuları, IRC istemci ve sunucuları ile diğer uygulama istemcileri, I2CP I2P istemci iletişim kuralını kullanarak yöneltici aracılığıyla iletişim kuracaktı.

jrandom, projenin yönü ve felsefesi hakkında da güçlü fikirlere sahipti. Açık kaynak ve özgür yazılıma son derece bağlıydı. Açıkça “sınırsız mali ve politik kaynaklara” sahip kuruluşlardan korunma hedefi koydu.

2003 yazının sonlarına doğru jrandom projenin denetimini ele aldı ve onu Invisible Internet Project veya “I2P” olarak yeniden adlandırdı. Projenin felsefesini özetleyen bir belge yayınladı ve teknik hedefleri ile tasarımını karma ağlar ve anonimleştirme katmanları bağlamına yerleştirdi. Ayrıca, bugün I2P tarafından kullanılan ağın temelini oluşturan iki iletişim kuralı (I2CP ve I2NP) ile bunların altında yatan veri yapılarının teknik özelliklerini yayınladı. Lance (“nop”) en son 11 Kasım 2003 tarihinde bir proje toplantısında görüldü.

https://www.bloomberg.com/news/articles/2003-09-14/the-underground-internet

2003 sonbaharında I2P, Freenet ve Tor hızla gelişiyordu. Business Week, InvisibleNet ile ilgili atıfta bulunan ve “darknet” kavramını kapsamlı bir şekilde tartışan “The Underground Internet” hakkında bir makale yayınladı. jrandom, 1 Kasım 2003 tarihinde I2P 0.2 sürümünü yayınladı ve sonraki 3 yıl boyunca hızlı bir tempoyla yeni sürümler yayınlanmayı sürdürdü. Düzenli haftalık toplantılar yaptı ve durum notları tuttu. Bu süre içinde beğenilen birkaç hizmet ve “erteleme” ortaya çıktı. 2004 yılında herkese açık İnternet üzerinden HTTP aracılığıyla otomatik güncellemeler sunuldu.

2004 ve 2005 boyunca, yönelticinin geliştirilmesi sürdürüldü ve I2P paketine birkaç "istemci" veya uygulama eklendi. “Mihi”, istemci tünellerini yapılandırmak ve başlatmak için ilk akış iletişim kuralı uygulamasını ve i2ptunnel arabirimini yazdı. “Susi” internet e-postası ve adres defteri olarak SusiMail ve SusiDNS uygulamalarını yazdı. Yöneltici panosu internet arayüzünde birçok kişi çalıştı. I2P olmayan istemcilerin I2P üzerinden iletişim kurmasını kolaylaştırmak için “SAM” (basit anonim iletişim) adı verilen bir köprü eklendi.

zzz önceleri projeye katkıda bulunmayı düşünmemişti ve o güne kadar bir satır Java kodu yazmamıştı. Belki bir kez IRC kullanmıştı. O sıralar I2P, belki bin kullanıcı ve üç sabit kodlanmış otomatik doldurma ile 0.5 sürümündeydi. Forum.i2p ve postman izleyici o zaman çalışır durumdaydı ve haftalık toplantılar ile durum notlarının yanında birkaç haftada bir yeni sürümler yayınlanıyordu.

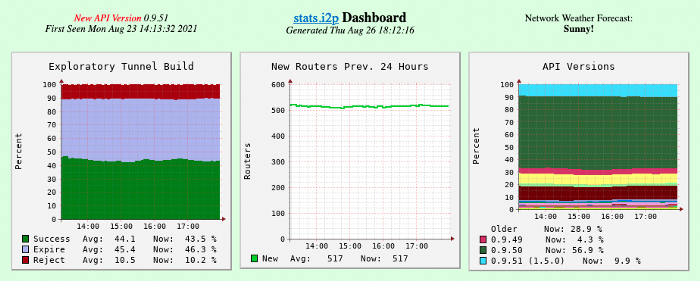

2005 yazında, zzz iki site kurmuştu. İlki, yıllar içinde I2P geliştirme çalışmaları için merkezi bir kaynak haline gelen ve hala öyle olan zzz.i2p idi. İkincisi, I2P ağ başarımı hakkında istatistikler toplayan ve hem ağın hem de bireysel yönelticilerin grafiklerini sunan ilk site olan stats.i2p idi. Ağın muazzam büyümesi nedeniyle sonunda bireysel yöneltici istatistikleri kapatılmak zorunda kalınırken, genel başarım grafikleri kaldı. Neredeyse 20 yıl boyunca sürüm yayınlama yöneticisi olmayı planladığını sanmıyoruz, ama bunu sürdürdüğü için mutluyuz. Proje yalnızca etkin olmakla kalmadı, genişledi ve büyüme isteklerine uygun olarak ölçeklendi.

27 Temmuz 2005 tarihinde jrandom, güvenli yarı güvenilir UDP için “SSU” olarak adlandırılan yenilikçi yeni UDP taşıyıcı iletişim kuralı ile birlikte I2P 0.6 sürümünü yayınladı. Bu sürümde IP keşfi ve güvenlik duvarı geçişi için özellikler bulunuyordu.

2005 Eylül ayında jrandom, yeni yüksek gecikmeli anonim iletişim sistemi olan “Syndie” uygulamasını pakete ekledi. 2005 Ekim ayında jrandom, bir Java BitTorrent istemcisi olan Snark uygulamasını bir I2P uygulaması haline getirdi ve I2P paketine ekledi. Böylece, bugün hala I2P ile birlikte verilen istemci uygulamaları derlemesi tamamlanmış oldu.

2005 yılının sonlarında ve 2006 yılının başlarında jrandom, I2P uygulamasının tünel oluşturma şeklini yeniden tasarladı. Bu, anonimliği korumak ve saldırılara direnmek için çok önemli olan tünel oluşturma güvenliğini artırmak için harcanan büyük bir çabaydı. Bu tasarım üzerinde “Toad” dahil olmak üzere Freenet geliştiricileriyle yakın çalıştı. Yeni oluşturma iletişim kuralı, yeni I2NP iletileri ve kesin bir geçiş veya “flag day” gerektiriyordu. Bu değişiklikler 16 Şubat 2006 tarihinde 0.6.1.10 sürümünde yayınlandı. Bu, sürüm, son I2P flag day olması nedeniyle önemlidir. Pratikte, bir 0.6.1.10 yönelticisi bugünün ağında hiç iyi çalışmazken, teknik olarak konuşursak, bugün bu on yıllık sürümle geriye dönük olarak uyumluyuz.

2006 yılının başlarında, en azından I2P yazılımının tüm özellikleri tamamlanmıştı, ancak hala yaygın olarak bilinmiyordu. jrandom, mükemmele yakın olana ve 1.0 sürümü olarak etiketlenene kadar herkese açık olarak yayınlanmaması gerektiğini düşünüyordu. Ağın o sırada belki de bin kullanıcısı vardı. Proje üyeleri bu konuda çevrimiçi konuşmaktan caydırıldı. Site (i2p.net) ise eksik ve bakımsızdı.

27 Temmuz 2006 tarihinde jrandom, yeni IO tabanlı TCP için “NTCP” adlı yenilikçi bir TCP taşıyıcı iletişim kuralı ile birlikte I2P 0.6.1.23 sürümünü yayınladı. Çok sayıda TCP bağlantısının verimli bir şekilde işlenmesi için yeni Java IO kitaplığını kullandı.

2006 yılının sonlarında jrandom, odağını Syndie uygulamasına çevirdi. Bunu en önemli önceliği ve I2P için “vurucu uygulama” olarak görmeye başladı. Son derece güvenli ve neredeyse kullanılamaz durumda olan bu sistem, trafik analizine direnmek için iletileri teslimattan iki gün sonrasına kadar geciktirebiliyordu. Daha sonra 2006 yılında, birlikte verilen Syndie uygulaması üzerindeki çalışmayı durdurdu ve yeni, uyumsuz, bağımsız bir iletişim uygulaması başlattı. Bu uygulamaya da kafa karıştırıcı bir şekilde “Syndie" deniyordu. Yeni Syndie, büyük ve karmaşık bir gelişmeydi ve özünde tek kişilik bir projeydi.

2006 yılının sonundan 2007 yılına kadar, çekirdek I2P geliştirme ve sürümleri önemli ölçüde yavaşladı. 2005 yılında 30 taneye yakın ve 2006 yılının ilk yarısında 13 taneye yakın sürümün yayınlanmasından sonra, 2006 yılının ikinci yarısında yalnızca 5 ve 2007 yılının tamamında yalnızca 4 sürüm yayınlandı. Bu sürede, zzz ve Complication adlı bir geliştirici, kaynak kodu kaydetme ayrıcalıklarına sahipti ve yapabilecekleri değişiklikler, ancak kod tabanını anlamaları ile sınırlıydı. örneğin zzz, i2psnark uygulamasını geliştirmek, hataları düzeltmek ve ileriye dönük tünel oluşturma için stratejiyi yeniden tasarlamak üzerine çalıştı. Ama daha yapılması gereken çok şey vardı. Complication ve zzz ellerinden geleni yaptılar ve 2007 yılındaki dört sürümde (0.6.1.27–0.6.1.30) neredeyse tüm değişiklik kodlarını yazdılar. O sıralarda jrandom, proje için rehberlik, kod incelemesi veya yönlendirme için çok az katkıda bulunuyordu.

O zaman belli değildi, ama projenin başı dertteydi.

jrandom, çekirdek I2P yönelticisi ve uygulamaları üzerinde çalışmayı neredeyse bırakmıştı. I2P uygulamasından çok daha önemli olduğunu söylediği yeni Syndie bile zayıfladı. 2007 Mart ayına kadar yayınladığı düzenli sürümlerden sonra, bir sonraki Syndie sürümü olan 1.100a, 25 Ağustos 2007 tarihinde yayınlandı. Tüm I2P sürümlerinin jrandom anahtarı ile imzalanması gerekiyordu. Yayınladığı son 0.6.1.30 sürümünü 7 Ekim 2007 tarihinde oluşturdu ve imzaladı.

2007 Kasım ayında bir felaket oldu. Complication ve zzz, jrandom tarafından gönderilmiş şifreli bir ileti aldı. jrandom hem Syndie hem de I2P geliştirmesinden bir yıl veya daha uzun süre ayrılması gerektiğini yazıyordu. Hala yayınları imzalamak için uygun olacağını umuyordu. Ancak yayın imzalama anahtarını başka birine vermeye istekliydi. Complication ve zzz, hemen yayın anahtarı ve siteye erişim, e-posta listesi, CVS yönetimi ve diğer konular için kimlik bilgilerini istediler. Ancak ne yazık ki, jrandom bir daha yanıt vermedi.

2007 yılının sonlarıyla 2008 yılının başlarında jrandom tarafından gelecek yanıtı beklediler ve bundan sonra ne yapacaklarını merak ettiler. Ancak, tüm proje altyapısı etkin olduğundan durum acil bir kriz gibi görünmüyordu. Bununla birlikte, yayın anahtarı veya siteye erişim olmadan yayınları yeni anahtarlarla imzalamaları, dosyaları yeni bir sitede barındırmaları ve kendi anahtarları tanınmayacağı için herkesin el ile güncelleme yapması gerekeceğini biliyorlardı.

Felaketin ikinci aşaması 13 Ocak 2008 tarihinde gerçekleşti. Hemen hemen tüm i2p.net sunucularının bulunduğu barındırma hizmeti sağlayıcı elektrik kesintisi yaşadı ve hizmet vermeye tam olarak dönemediler. Hizmeti geri yüklemek için gereken kimlik bilgilerine yalnızca jrandom sahipti. Ek olarak, merkezi CVS kaynak denetimi çalışmıyor gibi görünüyordu, bu nedenle beş yıllık kaynak denetimi geçmişi kaybolmuş gibi görünüyordu. Neyse ki, CVS sunucusu açıktı, yalnızca ilgili ad sunucusu kapalıydı. CVS arşivinin tüm içeriği hızlı bir şekilde indirildi.

Proje, tümüyle merkezi olmadığını iddia etse de, aslında bir dizi merkezi kaynak, özellikle de jrandom ile bağımlılığını fark etti. 2008 yılı boyunca, projeyi merkezden uzaklaştırmak ve rolleri birkaç kişiye dağıtmak için çalışmalar yapıldı. Ek olarak, jrandom tarafından geliştirmenin 2007 yılında bırakıldığı, ancak diğer geliştiricilere yetki vermediği anlaşıldı. Hiç kimsenin kod tabanı hakkında genel bir kavrayışı yıoktu.

Complication, 2009 ylı ortasına kadar yayınları imzalamayı sürdürdü. Ancak aktivizm ve diğer projelere odaklandığı için katkıları azaldı. 31 Temmuz 2009 tarihinde yayınlanan 0.7.6 sürümünden başlayarak, sonraki 49 sürümü zzz imzalayacaktı.

2008 Aralık ayında zzz, Berlin'de kendisinin ilk CCC olan 25C3 etkinliğine katıldı ve hottuna ve welterde gibi I2P proje ekibinin diğer üyeleriyle ilk kez bir araya geldi. I2P ağını başkalarına açıklamakta veya tasarım ve şifreleme kullanımıyla ilgili temel soruları bile yanıtlamakta zorlanırken, yaşadığı deneyim ezici ancak aynı zamanda alçakgönüllüydü.

2009 yılının ortalarında, zzz kod tabanını çok daha iyi anlamaya başlamıştı. Eksiksiz veya mükemmel olmaktan uzaktı ve sorunlar ve ölçeklenebilirlik konularıyla doluydu. 2009 yılında anonimleştirme özellikleri ve atlatma yetenekleri nedeniyle proje daha büyük bir ağ genişlemesi yaşadı. Sansür ve beğenilen hizmetlerin engellenmesi gibi herkese açık İnternet sorunları daha çok katılımcının ağı benimsemeye başlamasına neden oldu. Geliştirme kazanımları olarak, yazılımın ağ içinden otomatik olarak güncellenebilmesi sağlandı.

2010 Temmuz ayında zzz, HOPE XXXX etkinliğindeki Adrian Hong sunumunun sonunda kısa bir I2P sunumu yaptı. Adrian, teknolojinin insan hakları ihlallerini ortaya çıkarmaya nasıl yardımcı olduğundan ve aktivistler için savunma araçlarına duyulan gereksinimden bahsetti. Hepimizi tüm teknolojinin elçileri olmaya, yeni teknolojinin zirvesinde kalmaya, engelleri düşük tutmaya ve yarattığımız aracın nasıl kullanılacağı konusunda insanları eğitmeye çağırdı.

İnsanların kullanması için olabildiğince çok seçeneğe duyduğumuz gereksinimden de bahsetti ve insan haklarını, ifade özgürlüğünü desteklemeyi nasıl kolaylaştırabileceğimizi sordu.

Konuşmanın sonunda zzz, I2P projesini tanıtmak ve projenin ne hakkında olduğu hakkında genel bir bakış sunmak üzere sahneye çağrıldı. Aynı hafta sonu, I2P belgelerinin çok iyi durumda olmadığına dikkat çekildi.

2010 sonbaharında, zzz, site belgeleri tam ve doğru olana kadar I2P geliştirme çalışmaları için moratoryum ilan etti. Bunları tamamlamak 3 ay sürdü.

2010 yılından başlayarak, COVID kısıtlamaları getirilene kadar, zzz, ech, hottuna ve diğer I2P katılımcıları her yıl CCC (Kaos İletişim Kongresi) etkinliğine katıldı. Yıllar içinde meeh, Zab, Sadie, LazyGravy, KYTV, IDK ve diğerleri, diğer projelerle tabloları paylaşmak ve bir yayın yılının sonunu kutlamak için Almanya'ya yolculuk yaptı. Proje ekibi, bir gün yeniden bir araya gelmeyi ve yüz yüze yıllık yol haritası toplantısı yapmayı dört gözle bekliyor.

Kullanıcıları için kişisel gizliliğe ve anonimliğe odaklanan sayısal bir kripto para birimi olan Anoncoin, 2013 yılında oluşturuldu. Kullanıcının IP adresinin belirlenmesini olanaksız kılan Tor ağının yanında I2P için yerleşik destek sağlayan ilk para birimiydi. Meeh ile birlikte geliştiriciler, Privacy Solutions gibi organizasyonları da yönetti ve çıkış vekil sunucuları ile yeniden tohumlama sunucuları gibi hizmetleri çalıştırarak I2P ağına altyapı desteği sağladı.

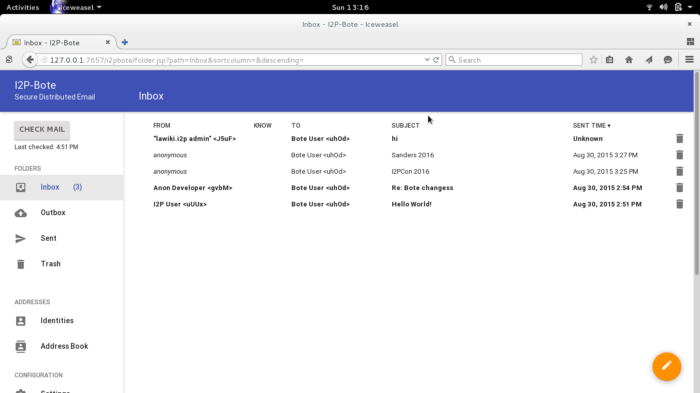

I2PBote geliştirmesi, 2014 yılında str4d projeye katkıda bulunmaya başladıktan sonra yeniden hızlanmaya başladı. Bote, sunucusuz bir e-posta istemcisidir — e-postayı bir Dağıtılmış karma tablosunda (DHT) tutar. E-posta "otomatik olarak şifrelenir ve sayısal olarak imzalanır, bu da hedeflenen alıcı dışında hiç kimsenin e-postayı okuyamasını ve üçüncü tarafların taklit edememesini sağlar." (https://i2pbote.xyz/). Proje 2009 yılından beri vardı.

> I2PBote screenshot Credit: AceBarry

O yıl Real World Crypto etkinliğinde zzz, psi ve str4d, I2P şifrelemesini güncelleme hakkında plan yapmaya ve çalışmaya başladı. Aynı yıl, projeye Duck Duck Go tarafından 5 bin dolarlık bağış yapıldı. Ayrıca çevrimiçi güvenlik ve kişisel gizliliği desteklemek için Lavabit, SecureDrop, RiseUp ve Mailpile gibi kuruluşlardan da bağış aldı.

2014 yılının sonlarında, ECDSA ve EdDSA ile birlikte çoğu yeni olan imza şifrelemesi tamamlandı. Yeni hedef şifrelemesi vardı. Ancak yeni yöneltici bilgi şifrelemesinin, ağın yeterince yükseltilmesi için bir yıl beklemesi gerekiyordu.

2015 yılının başlarında, zzz Twitter üzerinden I2P için bir mini konferans düzenlemenin harika olacağını duyurdu. İlkbaharda, I2PCon etkinliğinin o yıl Ağustos ayında bir hafta sonu boyunca yapılmasına karar verildi.

Hottuna ve Sadie ayrıntıların çoğuyla ilgilendi, görsel materyali tasarladı, posterler bastırdı ve podyum için bir afiş hazırladı. Etkinliğin gerçekleşeceği Hacklab alanında Nick etkinlik için hazırlıklara yardımcı oldu. Sadie yerel bilgi güvenliği topluluğuna ulaştı ve konuk konuşmacıların güvenliğinin sağlanmasına da yardımcı oldu. Etkinlik, Amerika ve Avrupa'dan gelen katılımcılarla, Yazın en sıcak hafta sonlarından birinde gerçekleştirildi. I2P topluluğu, afişler yayınlayarak, konuşmalar yaparak, forumlarda ve sosyal medyada haberi yayarak etkinliği desteklemekte harika bir iş çıkardı. Konuşmalar KYTV YouTube Kanalında izlenebilir https://www.youtube.com/channel/UCZfD2Dk6POE VU8DOqW7VVw

2016 yılının Ocak ayında Stanford Real World Crypto etkinliğinde - str4d, şifreleme geçişinin ilerlemesi ve proje için gelecek planları hakkında bir konuşma yaptı. zzz ve diğerleri, önümüzdeki birkaç yıl içinde geçişi planlamak için haftalık toplantıları sürdürecekti.

2018 yılında 0.9.36 sürümünde NTCP2 uygulandı. Denemeler için varsayılan olarak devre dışı bırakıldı. 0.9.37 sürümünde etkinleştirildi. 0.9.40 sürümünde NTCP1 devre dışı bırakıldı.

Yeni I2P taşıyıcı iletişim kuralı, "Derin paket denetimi" (DPI) sansürüne karşı etkili direnç sağlar. Ayrıca kullanılan daha hızlı ve modern şifreleme nedeniyle işlemci yükünün azalmasını sağlar. I2P uygulamasını akıllı telefonlar ve ev yönelticileri gibi düşük kaliteli aygıtlar üzerinde çalıştırma olasılığını artırır. Her iki büyük I2P uygulamasının da NTCP2 için tam desteği vardır ve NTCP2 iletişim kuralını 0.9.36 (Java) ve 2.20 (i2pd, C++) sürümlerinden başlayarak kullanıma sunar.

Tam uygulama ayrıntıları şuradan okunabilir https://geti2p.net/en/blog/post/2018/08/20/NTCP2

0.9.39 sürümünde, yeni ağ veri tabanı türleri için kapsamlı değişiklikler bulunuyordu (123 numaralı öneri). RPC uygulamalarının geliştirilmesini desteklemek için i2pcontrol uygulama eki bir internet uygulaması olarak pakete eklendi.

2019 yılında ekip daha fazla konferansa katılmaya karar verdi. O yıl IDK ve zzz DefCon etkinliğine katıldı ve IDK, I2P uygulama geliştirme üzerine bir çalıştay düzenledi. Monero Köyünde zzz, Cryptocurrency Developers için I2P adlı bir konuşma yaptı.

O yılın sonlarında, Sadie ve IDK, IDK tarafından I2P hakkında bir yıldırım konuşmasının yapıldığı Toronto'daki Our Networks etkinliğine katıldı.

Sadie, Sivil Toplum Kuruluşları ve İnsan Hakları Savunucuları ile görüşmek üzere Tunus'ta RightsCon etkinliğine ve Valensiya'da İnternet Özgürlüğü Festivali'ne katıldı. Yaptığımız bağlantılar sayesinde proje, Open Tech Fund ve Internews kuruluşlarından kullanılabilirlik ve erişilebilirlik desteği için hibe aldı. Bu kaynaklar, ağa artan ilgiyi desteklemek için daha kullanıcı dostu arayüz, daha iyi kullanıcı deneyimi ve bilgi mimarisi iyileştirmeleri sağlayacak. Ayrıca, kullanıcı araştırması yoluyla belirli risk yüzeylerinde gerek duyan kullanıcılara yardımcı olacak belirli araçları destekleyecek.

O yaz, Hoàng Nguyên Phong, I2P sansürüyle ilgili araştırmasını Santa Clara'daki USENIX derneğinde de FOCI olarak kabul ettirdi. Sadie araştırmayı desteklemişti ve birlikte katılmışlardı. Bu arada I2P ölçümleri https://i2p-metrics.np-tokumei.net/ oluşturuldu ve ayrıca I2P ağı için daha dayanıklı yeniden tohumlama sunucularına yönelik araştırmalar yapıldı https://homepage.np-tokumei.net/post/notes -i2p-reseed over-cloudflare/. Araştırma raporunu şuradan okuyabilirsiniz: https://homepage.np-tokumei.net/post/notes-otf-wrapup blogpost/.

O yıl CCC etkinliğinde Monotone platformundan GitLab üzerine geçiş kararı alındı. Proje, en son Monotone kullanacılarından biriydi ve sonraki aşamaya geçme zamanı gelmişti. IDK, 2020 yılı boyunca bu sürecin olabildiğince sorunsuz geçmesini sağlamak için çalışacaktı. Salgın, ekibin GitLab üzerine (olabildiğince) sorunsuz geçişini kutlamak için o yıl birbirini görememesine neden olacaktı. 10 Aralık 2020 tarihinde projenin eski mtn i2p.i2p dalı kapatıldı ve çekirdek Java I2P kitaplıklarının geliştirilmesi resmi olarak Monotone üzerinden Git üzerine geçirildi.

Başta zzz, eche|on, nextloop ve site yansı işletmecilerimiz olmak üzere Git geçişinde yardımcı olan herkese tebrikler ve teşekkürler! Bazılarımız Monotone platformunu özleyecek olsa da, I2P geliştirme çalışmalarında, var olan ve yeni katılımcılar için bir engel haline gelmişti. Dağıtılmış projelerini yönetmek için Git kullanan geliştiricilerin dünyasına katılmaktan heyecan duyuyoruz.

https://geti2p.net/en/blog/post/2020/12/10/Hello-git-goodbye-mtn

0.9.47 sürümünde, bazı hizmetler için varsayılan olarak yeni uçtan uca şifreleme iletişim kuralı (144 numaralı öneri) etkinleştirildi. Bir Sybil inceleme ve engelleme aracı da varsayılan olarak etkinleştirildi. 0.9.48 sürümünde, çoğu hizmet için yeni uçtan uca şifreleme iletişim kuralı (144 numaralı öneri) etkinleştirildi. Yeni tünel oluşturma iletisinin şifrelemesi için hazırlık eklendi (152 numaralı öneri). Yöneltici genelinde önemli başarım iyileştirmeleri yapıldı.

0.9.49 sürümünde, şifreleme hızlandırıldı. I2P ağı daha hızlı ve daha güvenli hale geldi. SSU (UDP) taşıyıcısı için iyileştirmeler ve düzeltmeler daha yüksek hızlar sağladı. Bu sürümde ayrıca yönelticiler için yeni, daha hızlı ECIES-X25519 şifrelemesine geçiş de başlatıldı. Proje, birkaç yıldır yeni şifreleme için teknik özellikler ve iletişim kuralları üzerinde çalışıyordu ve sonuca yaklaşıyordu. Geçişin tamamlanması birkaç sürüm alacak.

Kesintiyi en aza indirmek için, yalnızca yeni kurulumlar ve var olan kurulumların çok küçük bir yüzdesi (yeniden başlatma sırasında rastgele seçilir) yeni şifrelemeyi kullanacak.

Proje, varsayılan imza türünü değiştirirken ağı daha önce iki kez "yeniden anahtarlamıştı". Ancak bu sefer, varsayılan şifreleme türü ilk kez değiştiriliyordu. Kullanıcıları pasif DNS gözetlemesinden korumak amacıyla yeniden tohumlama için 0.9.50 sürümünde HTTPS üzerinden DNS etkinleştirildi. Yeni UPnP desteği ile birlikte IPv6 adresleri için çok sayıda düzeltme ve iyileştirme yapıldı.

1.5.0 — Erken yıldönümü sürümü yayınlandı çünkü çok iyi!

Evet, doğru. 9 yıldır süren 0.9.x sürümlerinden sonra, doğrudan 0.9.50 sürümünden 1.5.0 sürümüne geçiyoruz. Bu durum, büyük bir API değişikliği olduğu ya da geliştirmenin tamamlandığı anlamına gelmiyor. Yaklaşık 20 yıldır kullanıcılarımıza anonimlik ve güvenlik sağlamak için süren çalışmaları onurlandırıyor.

Bu sürüm, bant genişliğini azaltmak için daha küçük tünel oluşturma iletileri uygulamasını tamamlar. Ağ yönelticilerinin X25519 şifrelemesine geçişini sürdürüyoruz. Elbette çok sayıda hata düzeltmesi ve başarım iyileştirmesi de var.

Her zamanki gibi yeni sürüme güncellemeniz önerilir. Güvenliği korumanın ve ağa yardımcı olmanın en iyi yolu güncel sürümü kullanmaktır.

Tüm ekibe tebrikler. Bir 20 yıl daha yapalım.